بازیگران تهدید تلاش می کنند تا سردردهای روز مالیات را ایجاد کنند

به سایت آموزشی میتوانید خوش آمدید، درضمن اگر برای کسب و کار به جذب مشتری نیاز دارید پیشنهاد میکنیم روی سایت تبلیغاتی کلیک کنید تا بزرگترین سایت تبلیغات ایران بشوید.

بازیگران تهدید تلاش می کنند تا سردردهای روز مالیات را ایجاد کنند

بازیگران تهدید اغلب از رویدادهای جاری و عناوین اصلی اخبار برای همسو کردن حملات و استفاده از مهندسی اجتماعی استفاده میکنند، زمانی که احتمال دارد افراد منحرف یا گمراه شوند. فصل مالیات به ویژه برای بازیگران تهدید جذاب است، زیرا نه تنها مردم مشغول و تحت استرس هستند، بلکه ذاتاً با اطلاعات مالی مرتبط است. با نزدیک شدن به روز مالیات ایالات متحده، مایکروسافت حملات فیشینگ را مشاهده کرده است که شرکت های حسابداری و تهیه اظهارنامه مالیاتی را هدف قرار می دهند تا تروجان دسترسی از راه دور Remcos (RAT) و شبکه های هدف را در معرض خطر قرار دهند که از فوریه امسال آغاز می شود.

Remcos که مخفف “کنترل و نظارت از راه دور” است، یک ابزار منبع بسته است که به عوامل تهدید اجازه می دهد تا از راه دور امتیازات سرپرست را در سیستم های ویندوز به دست آورند. در سال 2016 توسط BreakingSecurity، یک شرکت اروپایی که Remcos و سایر ابزارهای امنیتی تهاجمی را به عنوان نرمافزار قانونی عرضه میکند، منتشر شد. در سال 2021، CISA Remcos را در میان برترین گونههای بدافزار خود با استناد به استفاده از آن در حجم حملات فیشینگ با استفاده از تمهای همهگیر COVID-19 که مشاغل و افراد را هدف قرار میدهند.

در حالی که فریبهای مهندسی اجتماعی مانند این در حوالی روز مالیات و دیگر رویدادهای مهم جاری رایج است، این کمپینها به گونهای خاص و هدفمند هستند که غیرمعمول است. اهداف این تهدید منحصراً سازمانهایی هستند که با تهیه مالیات، خدمات مالی، CPA و شرکتهای حسابداری و شرکتهای خدمات حرفهای که در زمینه حسابداری و مالیات سروکار دارند، سروکار دارند. این کمپین را می توان در آنتی ویروس Microsoft Defender، که به طور پیش فرض در ویندوز تعبیه شده و روشن است، و همچنین Microsoft 365 Defender شناسایی کرد.

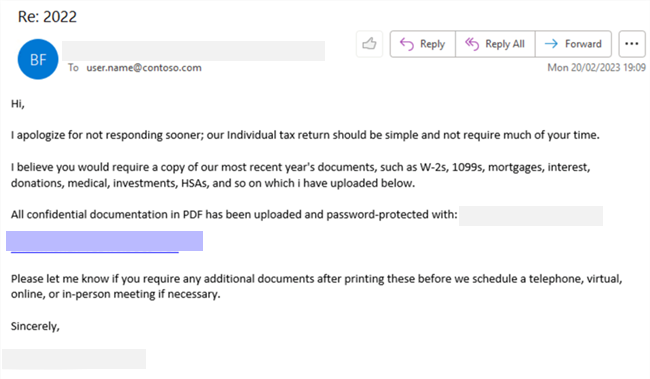

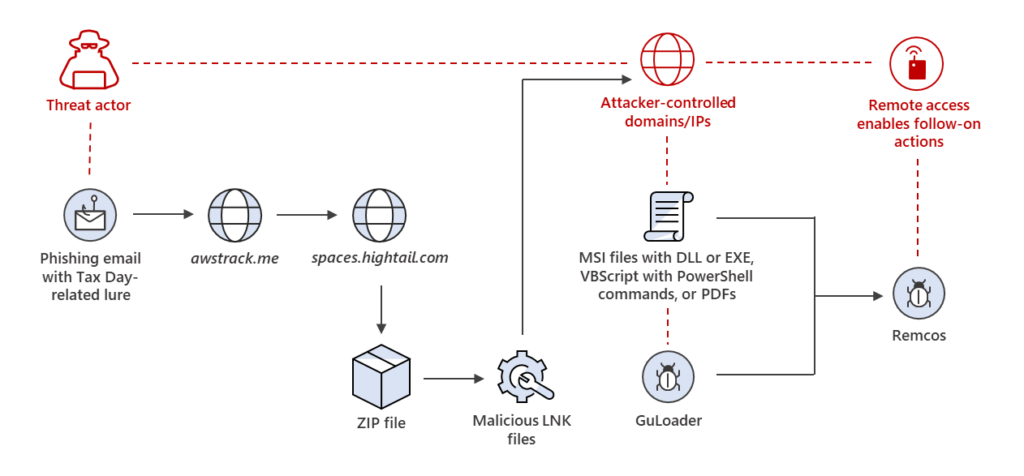

این کمپین از فریبهایی استفاده میکند که بهعنوان اسناد مالیاتی ارسال شده توسط مشتری ارسال میشوند، در حالی که پیوند موجود در ایمیل از یک سرویس ردیابی کلیک قانونی برای فرار از شناسایی استفاده میکند. سپس هدف به یک سایت میزبانی فایل قانونی هدایت میشود، جایی که بازیگر فایلهای میانبر ویندوز (.LNK) را آپلود کرده است.

این فایلهای LNK درخواستهای وب برای دامنههای تحت کنترل بازیگر و/یا آدرسهای IP برای دانلود فایلهای مخرب ایجاد میکنند. سپس این فایلهای مخرب اقداماتی را روی دستگاه مورد نظر انجام میدهند و بارگیری Remcos را دانلود میکنند و امکان دسترسی بالقوه بازیگر را به دستگاه و شبکه هدف فراهم میکنند.

Microsoft این اطلاعات را همراه با تشخیصها و توصیهها با جامعه به اشتراک میگذارد تا به کاربران و مدافعان کمک کند تا با نزدیک شدن به روز مالیات در ایالات متحده در ۱۸ آوریل، مراقب این کمپین باشند. Microsoft 365 Defender و Microsoft Defender Antivirus Remcos و سایر فعالیت های مخرب مرتبط با این مورد را شناسایی و مسدود می کنند. پویش.

تجزیه و تحلیل کمپین فیشینگ

آنچه مشاهده کردیم این است که پیوند موجود در ایمیل فیشینگ به سرویس ردیابی کلیک خدمات وب آمازون در awsrack[.]me اشاره می کند. سپس پیوند اولیه هدف را به یک فایل ZIP میزبانی شده در سرویس اشتراکگذاری فایل قانونی space[.]hightail[.]com هدایت میکند. فایل ZIP حاوی فایل های LNK است که به عنوان میانبر ویندوز برای فایل های دیگر عمل می کند. فایل های LNK درخواست های وب را به دامنه های تحت کنترل بازیگر و

می دهند

آدرسهای IP برای دانلود فایلهای مخرب اضافی مانند فایلهای MSI حاوی فایلهای DLL یا فایلهای اجرایی، فایلهای VBScript حاوی دستورات PowerShell، یا فایلهای PDF فریبنده.

در برخی موارد، از GuLoader برای اجرای shellcode و متعاقبا دانلود Remcos در سیستم هدف استفاده شد. GuLoader یک دانلودر مخرب است که از زمانی که برای اولین بار در طبیعت در دسامبر 2019. دانلود کننده از تکنیک های متعدد برای فرار از تجزیه و تحلیل و شناسایی مانند استفاده از سایت های اشتراک گذاری فایل قانونی و میزبانی ابری استفاده می کند. خدمات ذخیره سازی و تحویل محموله و همچنین رمزگذاری و مبهم سازی پوسته و محموله های GuLoader.

تحویل موفقیتآمیز یک محموله Remcos میتواند فرصتی را برای مهاجم فراهم کند تا کنترل دستگاه مورد نظر را برای سرقت اطلاعات و/یا حرکت جانبی در شبکه هدف به دست بگیرد.

ما همچنان از این کمپین ها یاد می گیریم تا نحوه محافظت از مشتریان را بهبود بخشیم.

توصیهها و تشخیصها

مایکروسافت اقدامات کاهشی زیر را برای کاهش تأثیر این تهدید توصیه میکند:

جزئیات تشخیص

Microsoft Defender برای Office 365

Microsoft Defender برای Office 365 ایمیلهای فیشینگ مرتبط با کمپین مورد بحث در این وبلاگ را شناسایی میکند.

آنتی ویروس Microsoft Defender

آنتی ویروس Microsoft Defender، به طور پیشفرض در دستگاههای Windows روشن است، اجزای تهدید را بهعنوان بدافزار زیر شناسایی میکند:

Microsoft Defender for Endpoint

هشدارهایی با عناوین زیر در مرکز امنیتی می توانند فعالیت تهدید در شبکه شما را نشان دهند:

- درپشتی “Remcos”

- رفتار مشکوک “Remcos”

- بدافزار Remcos

- بدافزار «Guloader»

Microsoft Sentinel

مشتریان Microsoft Sentinel میتوانند از TI Mapping Analytic (مجموعهای از تجزیه و تحلیلها با پیشوند «نقشه TI») استفاده کنند تا به طور خودکار شاخصهای ذکر شده در این پست وبلاگ را با دادههای موجود در فضای کاری خود مطابقت دهند. اگر تجزیه و تحلیل نقشه TI در حال حاضر مستقر نیست، مشتریان می توانند راه حل Threat Intelligence را از Microsoft Sentinel Content Hub نصب کنند تا قانون تجزیه و تحلیل در فضای کاری Sentinel آنها مستقر شود. جزئیات بیشتر در مورد Content Hub را میتوانید در اینجا بیابید: https://learn.microsoft.com/azure/sentinel /sentinel-solutions-deploy

شاخصهای سازش (IOC)

دامنه:

uymm[.]org

URL:

https[:]//uymm[.]org/roman هشهای .msi

SHA-256:

23597910ec60cf8b97144447c5cddd2e657d09e2f2008d53a3834b6058f36a41

95a7910ec60cf8b97144447c5cddd2e657d09e2f2008d53a3834b6058f36a41

4b35a60034b35a6d 4860d9d97e91bdc2ce7ce689ae06e9f

ac55905e6f5a2ab166f9a2ea7d1f4f68f5660f39b5c28b7746df1e9db6dd4430

مراجع:

پیشنهاد میکنیم از دیگر نوشته ها دیدن کنید.