راهنمایی برای بررسی حملات با استفاده از CVE-2022-21894: کمپین BlackLotus

به سایت آموزشی میتوانید خوش آمدید، درضمن اگر برای کسب و کار به جذب مشتری نیاز دارید پیشنهاد میکنیم روی سایت تبلیغاتی کلیک کنید تا بزرگترین سایت تبلیغات ایران بشوید.

راهنمایی برای بررسی حملات با استفاده از CVE-2022-21894: کمپین BlackLotus

این راهنما گامهایی را ارائه میکند که سازمانها میتوانند برای ارزیابی اینکه آیا کاربران توسط عوامل تهدید مورد سوء استفاده از CVE-2022-21894 از طریق یک بوت کیت Unified Extensible Firmware Interface (UEFI) به نام BlackLotus. بوتکیتهای UEFI بسیار خطرناک هستند زیرا هنگام راهاندازی کامپیوتر، قبل از بارگیری سیستمعامل اجرا میشوند، و بنابراین میتوانند با مکانیسمهای امنیتی مختلف سیستمعامل (OS) مانند BitLocker، یکپارچگی کد محافظتشده توسط Hypervisor (HVCI) و Microsoft Defender تداخل یا غیرفعال کنند. آنتی ویروس اگرچه این میتواند تحقیقات و تلاشهای شکار تهدید را مختل کند، هنوز هم میتوان از چندین مصنوع برای شناسایی دستگاههای آسیبدیده استفاده کرد. این سند شامل موارد زیر است:

- تکنیک هایی برای تعیین اینکه آیا دستگاه های یک سازمان آلوده هستند یا خیر

- راهبردهای بازیابی و پیشگیری برای محافظت از محیط زیست شما

توجه به این نکته ضروری است که استفاده یک عامل تهدید از این بوت کیت در درجه اول یک مکانیسم پایداری و فرار دفاعی است. این یک محموله مرحله اول یا یک بردار دسترسی اولیه نیست و فقط می تواند در دستگاهی مستقر شود که عامل تهدید قبلاً به آن دسترسی ممتاز یا دسترسی فیزیکی داشته باشد. این بدافزار از CVE-2022-21894 (همچنین به عنوان Baton Drop نیز شناخته می شود) برای دور زدن Windows Secure Boot و متعاقباً استقرار مخرب استفاده می کند. فایل هایی در پارتیشن سیستم EFI (ESP) که توسط سیستم عامل UEFI راه اندازی می شوند. این به بوت کیت اجازه می دهد:

- با ثبت نام کلید مالک ماشین (MOK) بازیگر تهدید کننده به پایداری دست یابید

- HVCI را خاموش کنید تا امکان استقرار یک درایور هسته مخرب فراهم شود

- از درایور هسته برای استقرار بارگیری کننده HTTP حالت کاربر برای فرمان و کنترل (C2) استفاده کنید

- Bitlocker را خاموش کنید تا از استراتژیهای محافظت از دستکاری در ویندوز جلوگیری کنید

- برای جلوگیری از شناسایی بیشتر، آنتی ویروس Microsoft Defender را خاموش کنید

برای تجزیه و تحلیل جامع فرآیند نصب BlackLotus و اقدامات بعدی، این وبلاگ توسط ESET.

فرصت های تشخیص

Microsoft Incident Response (که قبلاً به عنوان تیم تشخیص و پاسخ مایکروسافت – DART شناخته می شد)، از طریق تجزیه و تحلیل پزشکی قانونی دستگاه های آلوده به BlackLotus، فرصت های متعددی را برای شناسایی در چندین مرحله در فرآیندهای نصب و اجرای خود شناسایی کرده است. مصنوعات مورد تجزیه و تحلیل عبارتند از:

- فایل های بوت لودر اخیراً نوشته شده

- مصنوعات فهرست راهنما ایجاد شد

- کلید رجیستری اصلاح شد

- ورودهای گزارش رویداد Windows ایجاد شد

- رفتار شبکه

- موردهای ثبت پیکربندی بوت ایجاد شد

از آنجایی که شکارچیان تهدید شروع به بررسی محیطها میکنند، اتخاذ یک استراتژی شکار جامع در میان این مصنوعات برای حذف موارد مثبت کاذب و آشکارسازی موارد مثبت واقعی بسیار مهم است. بسیاری از این مصنوعات، زمانی که به صورت مجزا مشاهده شوند، وفاداری پایینی دارند. با این حال، مشاهده آنها در کنار دیگران، اهمیت آنها را در تعیین اینکه آیا دستگاهی آلوده شده است، افزایش می دهد.

فایل های بوت لودر اخیرا ایجاد و قفل شده

BlackLotus فایل های بوت لودر مخرب را در پارتیشن سیستم EFI (ESP) می نویسد و متعاقباً آنها را قفل می کند تا از حذف یا دستکاری محافظت کند. اگر فایلهایی که اخیراً تغییر یافته و قفل شدهاند در ESP روی دستگاهی شناسایی شوند، بهویژه آنهایی که با نامهای فایل بوت لودر بلکلوتوس مطابقت دارند، باید بهشدت مشکوک تلقی شوند و دستگاهها باید از شبکه حذف شوند تا برای شواهد بیشتر BlackLotus یا موارد بعدی بررسی شوند. فعالیت.

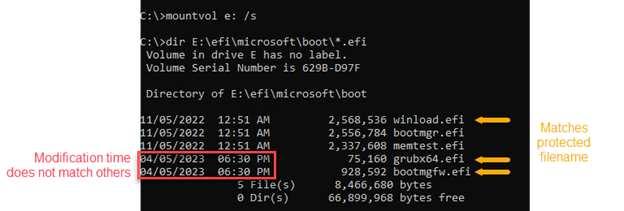

برای تعیین اینکه آیا چنین فایلهایی در ESP وجود دارند، شکارچیان تهدید میتوانند پارتیشن بوت را نصب کنند (مثلاً با ابزار خط فرمان mountvol) تا تاریخ ایجاد فایلها را بررسی کنند. فایلهایی با زمانهای ایجاد نامناسب، و همچنین آنهایی که نامهایی دارند که با درایور هسته BlackLotus محافظت میشوند، باید مشکوک در نظر گرفته شوند (شکل 1). مُهرهای LastModified فایلها در ESP باید با یکدیگر مقایسه شوند. مُهرهای زمانی و نام فایلها را نیز میتوان با موارد موجود در پارتیشن سیستم عامل در C:WindowsBootEFI مقایسه کرد.

فایل های محافظت شده توسط درایور، همانطور که در ابتدا توسط ESET فهرست شده است عبارتند از:

- ESP:EFIMicrosoftBootwinload.efi

- ESP:EFIMicrosoftBootbootmgfw.efi

- ESP:EFIMicrosoftBootgrubx64.efi

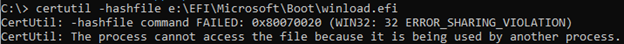

برای تأیید بیشتر اینکه آیا فایلهایی با نام فایل منطبق یا زمانهای اصلاح ناهمخوان مشکوک هستند، شکارچیان تهدید میتوانند از ابزار خط فرمان محلی CertUtil برای محاسبه هش یک فایل بوتلودر مشکوک در فایل استفاده کنند. ESP. در شکل 1، winload.efi زمان تغییر نامناسبی ندارد، اما با نام فایل محافظت شده توسط درایور هسته BlackLotus مطابقت دارد.

از آنجایی که این فایلهای بوتلودر محافظتشده توسط BlackLotus قفل شدهاند، هرگونه تلاش برای دسترسی به این فایلها یک خطای ERROR_SHARING_VIOLATION با پیام «فرایند نمیتواند به فایل دسترسی پیدا کند زیرا توسط دیگری استفاده میشود. فرآیند». شکل 2 این خطا را نشان می دهد که هنگام تلاش برای هش کردن winload.efi در دستگاه آلوده از شکل 1 ایجاد می شود و بیشتر تایید می کند که در این سناریو مربوط به BlackLotus است.

اگر بدافزار فعال باشد، CertUtil خطای نقض اشتراکگذاری را مانند شکل 2 گزارش میکند. اگر نه، CertUtil هش فایل را گزارش می کند. فایلهایی در ESP که این خطا را برمیگردانند باید بسیار مشکوک در نظر گرفته شوند، بهویژه آنهایی که با نام فایلهای محافظتشده فهرستشده در بالا مطابقت دارند.

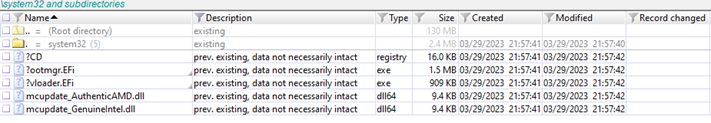

حضور دایرکتوری صحنهسازی BlackLotus

در طول فرآیند نصب، BlackLotus یک فهرست سفارشی تحت ESP:/system32/ ایجاد میکند. اگرچه فایلهای داخل پس از نصب موفقیتآمیز حذف میشوند، خود دایرکتوری حذف نمیشود. بعلاوه، تجزیه و تحلیل پزشکی قانونی ESP ممکن است حضور تاریخی فایلهایی را که قبلاً در این فهرست وجود داشت را نشان دهد (شکل 3).

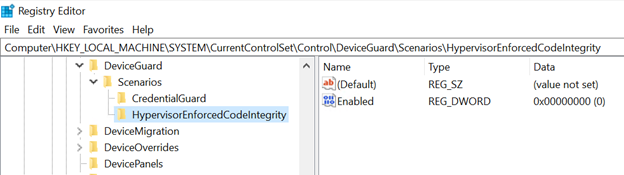

اصلاح رجیستری

برای خاموش کردن HVCI، نصبکننده کلید رجیستری HKLM:SYSTEMCurrentControlSetControlDeviceGuardScenariosHypervisorEnforcedCodeIntegrity را با تنظیم مقدار Enabled روی 0 تغییر میدهد. ” – اما فقط در صورتی که کلید از قبل وجود داشته باشد. شکارچیان تهدید باید محیط خود را برای این تغییر کلید رجیستری بررسی کنند (شکل 4).

ورودهای گزارش رویداد

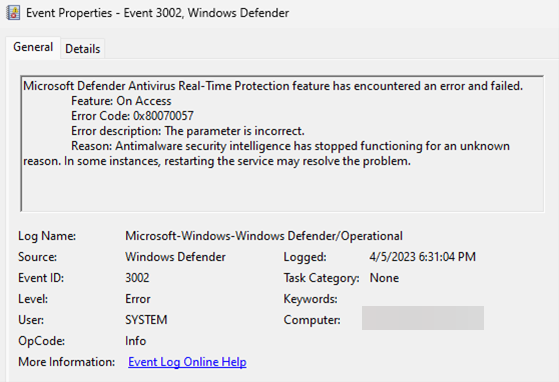

BlackLotus آنتی ویروس Microsoft Defender را به عنوان روشی برای فرار از دفاع با اصلاح درایورها و سلب امتیازات فرآیند اصلی غیرفعال می کند.

این رفتار ممکن است ورودیهایی را در گزارش Microsoft-Windows-Windows Defender/Operational در گزارشهای رویداد Windows ایجاد کند. ورودی های گزارش مربوطه نشان می دهد که اطلاعات امنیتی ضد بدافزار به دلیل نامعلومی از کار افتاده است (شکل 5 را ببینید).

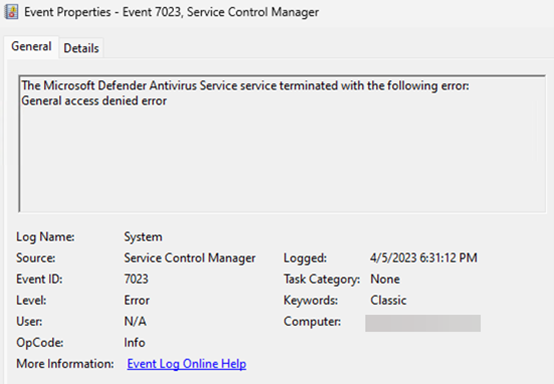

غیرفعال کردن آنتی ویروس Microsoft Defender همچنین ممکن است منجر به توقف غیرمنتظره سرویس شود و شناسه رویداد 7023 در گزارش رویداد سیستم تولید شود (با Service Control Manager به عنوان نام ارائه دهنده). ورودی های گزارش مربوطه سرویس آنتی ویروس Microsoft Defender را به عنوان سرویس تحت تأثیر نامگذاری می کنند (شکل 6).

گزارش شبکه

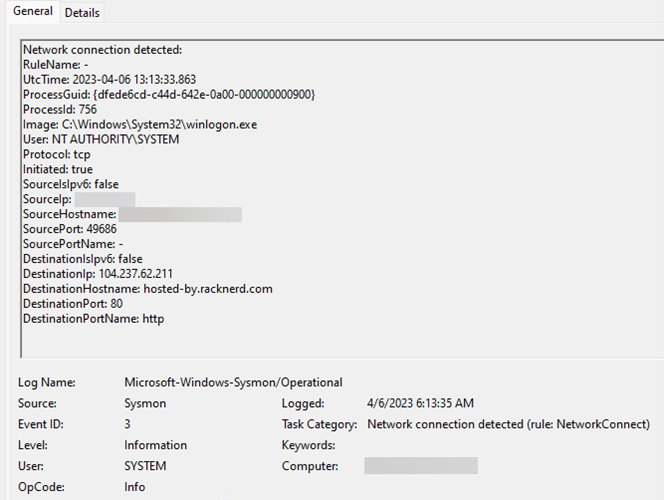

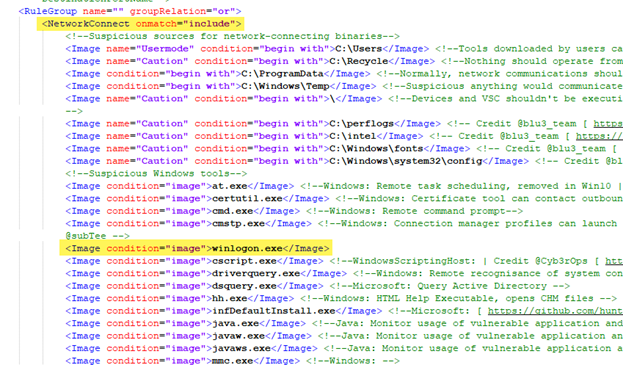

اتصالات شبکه خروجی از winlogon.exe، به ویژه به پورت 80، باید بسیار مشکوک در نظر گرفته شوند. این نتیجه عملکرد دانلود کننده HTTP تزریق شده BlackLotus است که به سرور C2 متصل می شود یا پیکربندی شبکه را کشف می کند. Microsoft Incident Response این ارتباط را با نظارت Sysmon روی دستگاه آلوده مشاهده کرد. شکل 7 winlogon.exe را نشان می دهد که تلاش می کند با سرویس api.ipify.org ارتباط برقرار کند تا آدرس IP عمومی دستگاه در معرض خطر را تعیین کند.

این ورودی با یک تغییر ساده در پیکربندی SwiftOnSecurity Sysmon ثبت شد (شکل 8 را ببینید).

تحلیل خروجی netstat در دستگاه آسیبدیده نیز ممکن است نشان دهد winlogon.exe یک اتصال شبکه را در پورت 80 حفظ میکند. با توجه به قابلیتهای پیکربندی ایمپلنت، اتصال ممکن است متناوب باشد.

تجزیه و تحلیل گزارش پیکربندی بوت

گزارشهای

گزارشهای گروه محاسباتی معتمد (TCG) که به عنوان گزارشهای MeasuredBoot نیز شناخته میشوند، گزارشهای پیکربندی بوت ویندوز هستند که حاوی اطلاعاتی درباره فرآیند بوت سیستم عامل ویندوز. برای بازیابی این گزارشها، دستگاه باید حداقل دارای ویندوز 8 باشد و ماژول پلتفرم مورد اعتماد (TPM) را فعال کرده باشد.

از نحوه استفاده ویندوز از پلتفرم مورد اعتماد ماژول: “ویندوز 8 Measured Boot را به عنوان راهی برای سیستم عامل برای ثبت زنجیره اندازه گیری اجزای نرم افزار و اطلاعات پیکربندی در TPM از طریق اولیه سازی سیستم عامل ویندوز معرفی کرد.” “برای نرم افزار، Measured Boot اندازه گیری هسته ویندوز، درایورهای ضد بدافزار Early-Launch، و درایورهای بوت را در TPM ثبت می کند.”

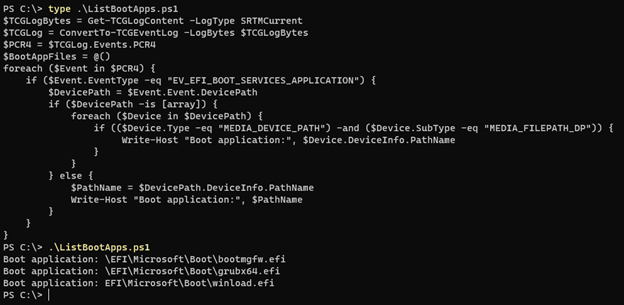

Bootkit BlackLotus دارای درایورهای بوت است که در چرخه بوت بارگیری می شوند. گزارشهای MeasuredBoot اجزای BlackLotus را بهعنوان EV_EFI_Boot_Services_Application فهرست میکنند.

این گزارشها در پوشه C:WindowsLogsMeasuredBoot هستند که حاوی چندین فایل با پسوند log است – یکی برای هر راهاندازی مجدد سیستم. این گزارشها را میتوان با یکدیگر مقایسه کرد تا دلتاها در اجزای اضافهشده یا حذف شده از هر بوت شناسایی شوند.

در مورد نصب BlackLotus، هنگامی که BlackLotus در یک سیستم فعال می شود، دو جزء اضافه می شود: درایور grubx64.efi و درایور winload.efi (شکل 9 را ببینید. ).

فایلهای گزارش MeasuredBoot نمیتوانند به طور معمول در یک سیستم در حال اجرا دسترسی داشته باشند. آنها باید یا از طریق یک تصویر قانونی یا از طریق یک خواننده NTFS خام به دست آیند. سپس فایل های گزارش باید رمزگشایی شده و به XML/JSON تبدیل شوند. یک اسکریپت نمونه برای استخراج و تجزیه این گزارشها در اینجا ارائه شده است، بر اساس GitHub – mattifestation/TCGLogTools: مجموعهای از ابزارها برای بازیابی و تجزیه بوت اندازهگیری شده TCG گزارشها.

$TCGLogBytes = Get-TCGLogContent -LogType SRTMCcurrent

$TCGLog = ConvertTo-TCGEventLog -LogBytes $TCGLogBytes

$PCR4 = $TCGLog.Events.PCR4

foreach ($Event در $PCR4) {

if ($Event.EventType -eq "EV_EFI_BOOT_SERVICES_APPLICATION") {

$DevicePath = $Event.Event.DevicePath

if ($DevicePath -is [آرایه]) {

foreach ($Device در $DevicePath) {

if (($Device.Type -eq "MEDIA_DEVICE_PATH") -و ($Device.SubType -eq "MEDIA_FILEPATH_DP")) {

Write-Host "Boot application:"، $Device.DeviceInfo.PathName

}

}

}دیگر {

$PathName = $DevicePath.DeviceInfo.PathName

Write-Host "Boot application:"، $PathName

}

}

}

نمونه خروجی این اسکریپت از یک دستگاه آلوده را می توان در شکل 10 مشاهده کرد.

جزئیات تشخیص

آنتی ویروس Microsoft Defender مؤلفه های تهدید را به عنوان بدافزار زیر شناسایی می کند (توجه داشته باشید که این امضاها روی هش نمونه های شناخته شده BlackLotus فعال می شوند):

Microsoft Defender for Endpoint درباره فعالیت شناخته شده BlackLotus و/یا فعالیت پس از بهره برداری هشدار می دهد. عنوان هشدار زیر می تواند فعالیت تهدید در شبکه شما را نشان دهد:

- بوتلودر احتمالی آسیبپذیر EFI

محافظت شبکه در Microsoft Defender for Endpoint اتصالات به نشانگرهای شناخته شده مرتبط با سرورهای BlackLotus C2 را مسدود میکند.

راهنمای بازیابی و پیشگیری

اگر مشخص شود دستگاهی به BlackLotus آلوده شده است، دستگاه باید از شبکه حذف شود و دوباره فرمت شود (هم پارتیشن سیستم عامل و هم پارتیشن EFI) یا از یک پشتیبان تمیز شناخته شده که شامل پارتیشن EFI است بازیابی شود.

>

برای جلوگیری از عفونت از طریق BlackLotus یا انواع دیگر که از CVE-2022-21894 سوء استفاده می کنند، سازمان ها باید:

- اصل کمترین امتیاز را رعایت کنید و بهداشت اعتبار را حفظ کنید. از استفاده از حساب های خدماتی در سطح دامنه و سطح مدیریت خودداری کنید. محدود کردن امتیازات اداری محلی میتواند به محدود کردن نصب تروجانهای دسترسی از راه دور (RAT) و سایر برنامههای ناخواسته کمک کند.

این کلید برای جلوگیری از عوامل تهدید کننده ای است که به دنبال استقرار BlackLotus هستند، که به امتیازات مدیریت از راه دور در ماشین مورد نظر یا دسترسی فیزیکی به دستگاه نیاز دارد. سازمانها باید استراتژیهای دفاعی عمیقی را برای به حداقل رساندن خطر دسترسی عوامل تهدید و جایگاه اداری در محیط اجرا کنند. این می تواند شامل شناسایی و/یا پیشگیری در چند مرحله قبل از استقرار BlackLotus باشد:

-

- یک عامل تهدید دسترسی اولیه را از طریق فیشینگ، به خطر انداختن دستگاه پیرامونی، یا سایر بردارها به دست میآورد

- یک عامل تهدید کننده اعتبار حساب کاربری یا سرویس در شبکه را به خطر می اندازد

- یک عامل تهدید در حال حرکت جانبی در شبکه با استفاده از حسابهای غیرمعمول یا غیرمجاز، سوء استفاده از نرمافزار دسترسی از راه دور، یا مکانیسمهای دیگر

- یک عامل تهدید در حال افزایش و کسب امتیازات دامنه یا مدیریت محلی

- یک عامل تهدید که فایلهای مخرب را روی دیسک ایجاد میکند، از جمله نصبکنندههای BlackLotus یا فایلهای EFI

- مشتریان باید محصولات ضد بدافزار را به روز نگه دارند. مشتریانی که از بهروزرسانیهای خودکار آنتیویروس Microsoft Defender استفاده میکنند، نیازی به انجام اقدامات اضافی ندارند. مشتریان سازمانی که بهروزرسانیها را مدیریت میکنند باید ساخت شناسایی 383.1029.0 یا جدیدتر را انتخاب کنند و آن را در محیطهای خود مستقر کنند.

مرجع

پیشنهاد میکنیم از دیگر نوشته ها دیدن کنید.