MERCURY و DEV-1084: حمله مخرب به محیط هیبریدی

به سایت آموزشی میتوانید خوش آمدید، درضمن اگر برای کسب و کار به جذب مشتری نیاز دارید پیشنهاد میکنیم روی سایت تبلیغاتی کلیک کنید تا بزرگترین سایت تبلیغات ایران بشوید.

MERCURY و DEV-1084: حمله مخرب به محیط هیبریدی

بهروزرسانی آوریل 2023 – Microsoft Threat Intelligence به یک عامل تهدید جدید به نام طبقهبندی با موضوع آب و هوا تغییر داده است. MERCURY اکنون بهعنوان طوفان شن مانگو و DEV-1084 اکنون بهعنوان طوفان-1084 ردیابی میشوند.

برای کسب اطلاعات بیشتر در مورد طبقه بندی جدید نشان دهنده منشاء، ویژگی های منحصر به فرد و تأثیر عوامل تهدید، برای دریافت نقشه کامل از نام بازیگران تهدید، این وبلاگ را بخوانید: مایکروسافت به سمت یک بازیگر تهدید جدید به نام طبقه بندی نامگذاری می شود .

Microsoft Threat Intelligence عملیات مخرب فعال شده توسط MERCURY، یک بازیگر دولت-ملت مرتبط با دولت ایران، که هم به محیط های داخلی و هم به محیط های ابری حمله می کرد. در حالی که عوامل تهدید تلاش کردند این فعالیت را به عنوان یک کمپین باج افزار استاندارد پنهان کنند، اقدامات غیرقابل بازیابی نشان می دهد که تخریب و اختلال هدف نهایی این عملیات بوده است.

حملات قبلی MERCURY با هدف قرار دادن محیطهای داخلی مشاهده شده است، با این حال، تأثیر در این مورد به ویژه شامل تخریب منابع ابری نیز میشود. مایکروسافت ارزیابی میکند که MERCURY احتمالاً با بازیگر دیگری که مایکروسافت آن را با نام DEV-1084 دنبال میکند، همکاری میکند، که پس از دسترسی عملیات موفقیتآمیز MERCURY به محیط هدف، اقدامات مخرب را انجام داد.

MERCURY احتمالاً از آسیبپذیریهای شناخته شده در برنامههای وصلهنشده برای دسترسی اولیه سوءاستفاده کرده است، قبل از اینکه دسترسی به DEV-1084 را برای انجام شناسایی و کشف گسترده، ایجاد پایداری و حرکت جانبی در سراسر شبکه، اغلب هفتهها و گاهی ماهها قبل از پیشرفت به شبکه بعدی، مورد سوء استفاده قرار دهد. صحنه. سپس مشاهده شد که DEV-1084 از اعتبارنامههای به خطر افتاده بسیار ممتاز برای تخریب انبوه منابع، از جمله مزارع سرور، ماشینهای مجازی، حسابهای ذخیرهسازی، و شبکههای مجازی و ارسال ایمیل به گیرندگان داخلی و خارجی استفاده میکند.

در این پست وبلاگ، تجزیه و تحلیل خود را از فعالیت بازیگر مشاهده شده و ابزارهای مرتبط با آن به تفصیل شرح می دهیم. ما همچنین اطلاعاتی را در مورد راههای شناسایی این حملات با جامعه و شرکای صنعت به اشتراک میگذاریم، از جمله جزئیات شناسایی ابزارهای MERCURY و DEV-1084 در Microsoft 365 Defender، Microsoft Defender for Identity، Microsoft Defender for Cloud Applications، Microsoft Defender Antivirus و Microsoft Defender. برای نقطه پایانی مانند هر فعالیت مشاهده شده ای از بازیگران دولت-ملت، مایکروسافت مستقیماً به مشتریان هدف یا در معرض خطر اطلاع داده است و اطلاعات مهم مورد نیاز برای ایمن سازی محیط آنها را در اختیار آنها قرار می دهد.

مایکروسافت از نامگذاریهای DEV-#### بهعنوان نام موقتی که به یک خوشه ناشناخته، نوظهور یا در حال توسعه از فعالیتهای تهدید داده میشود، استفاده میکند و به مایکروسافت اجازه میدهد آن را بهعنوان مجموعهای از اطلاعات منحصربهفرد ردیابی کند تا زمانی که به اطمینان بالایی در مورد مبدا برسیم. یا هویت بازیگر پشت فعالیت.

DEV-1084 کیست؟

مایکروسافت اقدامات مخرب مستند شده در این پست وبلاگ را به عنوان DEV-1084 ردیابی می کند. DEV-1084 احتمالاً با همکاری MERCURY کار می کرد – بازیگری مستقر در ایران که فرماندهی سایبری ایالات متحده به طور عمومی به وزارت اطلاعات و امنیت ایران (MOIS). DEV-1084 به طور علنی شخصیت DarkBit را پذیرفت و خود را به عنوان یک بازیگر جنایتکار علاقه مند به اخاذی معرفی کرد، احتمالاً به عنوان تلاشی برای مبهم کردن پیوند ایران و انگیزه استراتژیک برای حمله.

ارتباط بین خوشه DEV-1084 و MERCURY بر اساس شواهد زیر ایجاد شد:

- اپراتورهای DEV-1084 در حال ارسال ایمیلهای تهدیدآمیز از 146.70.106[.]89 مشاهده شدند، یک آدرس IP که قبلاً به MERCURY مرتبط شده بود.

- DEV-1084 از MULLVAD VPN استفاده میکرد، همان ارائهدهنده VPN که قبلاً توسط MERCURY استفاده میشد.

- DEV-1084 از Rport و نسخه سفارشی شده Ligolo استفاده کرد. MERCURY همچنین با استفاده از Rport و نسخه مشابه Ligolo در حملات قبلی مشاهده شده است.

- DEV-1084 از دامنه vatacloud[.]com برای فرمان و کنترل (C2) در طول این حادثه استفاده کرد. مایکروسافت با اطمینان بالا ارزیابی می کند که دامنه vatacloud[.]com توسط اپراتورهای MERCURY کنترل می شود.

مایکروسافت ارزیابی می کند که MERCURY از طریق بهره برداری از راه دور از یک دستگاه متصل به اینترنت وصله نشده به اهداف دسترسی پیدا می کند. سپس MERCURY دسترسی به DEV-1084 را قطع کرد. در حال حاضر مشخص نیست که آیا DEV-1084 مستقل از MERCURY عمل میکند و با دیگر بازیگران ایرانی کار میکند یا اینکه DEV-1084 یک تیم فرعی «بر اساس اثرات» MERCURY است که فقط زمانی ظاهر میشود که اپراتورهای MERCURY دستور انجام یک حمله مخرب را دریافت کنند.

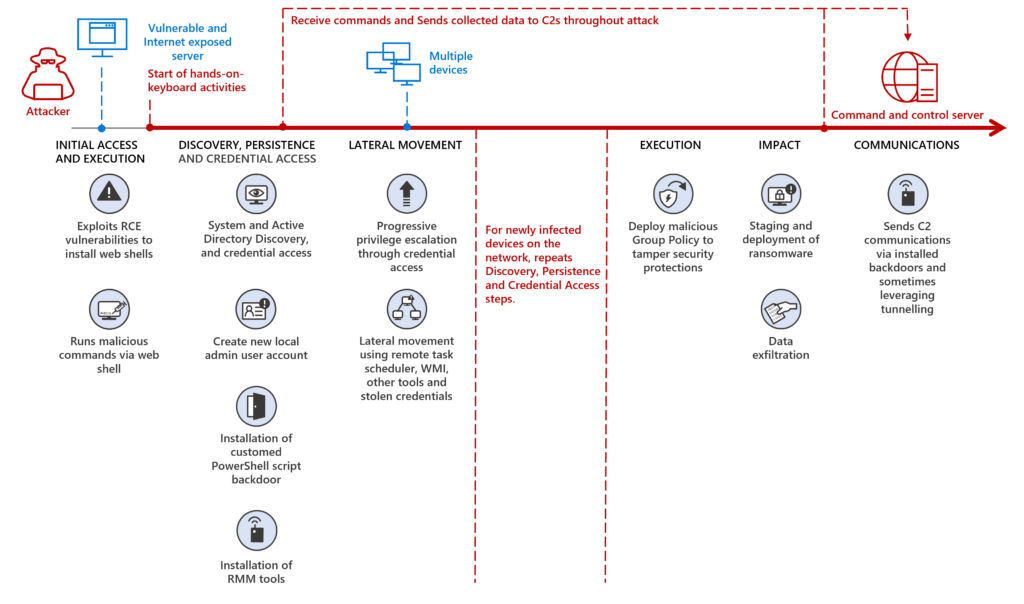

فعالیت های اولیه، ابزارها و تکنیک های مهاجم مرتبط

مایکروسافت با اطمینان متوسطی ارزیابی میکند که عوامل تهدید چندین بار تلاش کرده و موفق به اجرای نفوذ اولیه با اعمال نفوذ برنامههای آسیبپذیر شدهاند، برای مثال، ادامه سوء استفاده از آسیب پذیری های Log4j 2 در سیستم های وصله نشده در جولای 2022.

>

پس از دسترسی، عوامل تهدید چندین ابزار و تکنیکهای اهرمی را برای حفظ پایداری به کار میگیرند که دسترسی مؤثر و مستمر به دستگاههای در معرض خطر را فراهم میکند، مانند موارد زیر:

- نصب پوسته های وب

- افزودن یک حساب کاربری محلی و افزایش امتیازات به سرپرست محلی

- نصب ابزارهای دسترسی از راه دور قانونی، مانند RPort، Ligolo و eHorus

- نصب یک درب پشتی اسکریپت PowerShell سفارشی شده

- سرقت اعتبارنامه

هنگامی که تداوم ایجاد شد، عوامل تهدید با استفاده از ابزارها و دستورات رایج ویندوز مانند netstat و nltest اکتشافات گسترده ای را انجام می دهند. چنین فعالیتهای شناسایی در سراسر زنجیره حمله اعمال میشوند.

بازیگران تهدید به طور مداوم اقدامات حرکت جانبی گسترده ای را با استفاده از اعتبار به دست آمده در یک محیط هدف انجام می دهند. این اقدامات عمدتاً شامل موارد زیر است:

- کارهای برنامه ریزی شده از راه دور برای راه اندازی درب پشتی PowerShell سفارشی آنها

- Windows Management Instrumentation (WMI) برای راهاندازی دستورات در دستگاهها

- سرویس های راه دور برای اجرای دستورات کدگذاری شده PowerShell

پس از آلوده کردن دستگاههای جدید، عوامل تهدید اغلب همان مکانیسمهای پایداری را که در بالا توضیح داده شد نصب میکنند. جالب اینجاست که پس از هر مرحله حمله اصلی، بازیگران همیشه بلافاصله عملیات خود را ادامه نمیدهند، بلکه هفتهها و گاهی ماهها قبل از رفتن به مرحله بعدی منتظر میمانند.

برای اجرا و ارتباط، عوامل تهدید از چندین سرور C2 استفاده میکنند و گاهی از ابزارهای تونلسازی مانند Ligolo و OpenSSH، که معمولاً برای ماندن در رادار تیم های امنیتی و راه حل ها استفاده می شود.

تأثیر مخرب در محل

در فعالیت مشاهدهشده، عوامل تهدید از اعتبارنامههای بسیار ممتاز و دسترسی به کنترلکنندههای دامنه در عملیاتهای مخرب در محل استفاده کردند تا برای رمزگذاری در مقیاس بزرگ دستگاههای هدف آماده شوند.

برای انجام این کار، آنها ابتدا با استفاده از اشیاء خط مشی گروه (GPO) با ابزارهای امنیتی تداخل کردند. با نقص دفاعی، عاملان تهدید اقدام به اجرای بار باجافزار در سهام NETLOGON روی چندین کنترلکننده دامنه کردند.

GPO دوباره برای ثبت یک کار زمانبندی شده برای راهاندازی بار باجافزار استفاده شد. در نهایت، باجافزار فایلهای رمزگذاریشده را با تغییر پسوند نام فایل به DARKBIT در سیستم فایل دستگاههای مورد نظر پیدا کرد و یادداشتهای باج را حذف کرد.

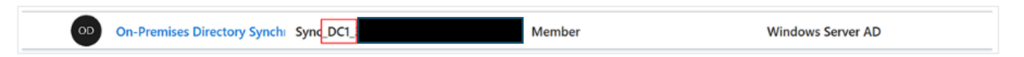

حرکت از داخل محل به ابر

برای انتقال از داخل محل به فضای ابری، عوامل تهدید باید ابتدا دو حساب ممتاز را به خطر بیاندازند و از آنها برای دستکاری عامل اتصال Azure Active Directory (Azure AD) استفاده کنند. دو هفته قبل از استقرار باجافزار، عاملان تهدید ابتدا از یک حساب کاربری در معرض خطر و دارای امتیاز بالا برای دسترسی به دستگاهی که عامل اتصال Azure Active Directory (Azure AD) در آن نصب شده است، استفاده کردند. ما با اطمینان بالا ارزیابی میکنیم که عاملهای تهدید سپس از ابزار AADInternals برای استخراج اعتبار متن ساده یک حساب کاربری ممتاز Azure AD استفاده کردند. سپس بازیگران تهدید از این اعتبارنامه ها برای چرخش از محیط داخلی به محیط Azure AD استفاده کردند.

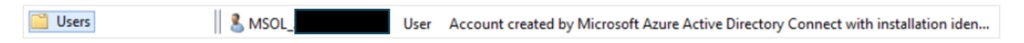

Azure AD Connect یک برنامه کاربردی داخلی برای مدیریت است هویت های ترکیبی از طریق ویژگی هایی مانند همگام سازی هش رمز عبور، تأیید احراز هویت عبوری، همگام سازی اشیاء و موارد دیگر. به عنوان بخشی از فرآیند نصب تنظیمات اکسپرس، چندین حساب هم در محیط داخلی (Active Directory سرور ویندوز) و هم در محیط ابری (Azure AD) ایجاد میشوند. اولین حساب کاربری AD DS Connector Account است. نام حساب با MSOL_ پیشوند است و با یک رمز عبور پیچیده طولانی ایجاد شده است.

مجوزهای این حساب بر اساس ویژگیهایی تنظیم میشوند که در حین نصب سرویس فعال شدهاند، اما در اکثر سناریوهای رایج، حساب دارای مجوزهایی برای تکرار تغییرات دایرکتوری، تغییر رمز عبور، تغییر کاربران، تغییر گروهها و غیره است (تمام مجوزها را ببینید

یک href=”https://learn.microsoft.com/azure/active-directory/hybrid/reference-connect-accounts-permissions#create-the-ad-ds-connector-account”>اینجا). علاوه بر این، در حین نصب، یک حساب کاربری Azure AD به نام Azure AD Connector Account نیز ایجاد می شود. این حساب توسط سرویس همگام سازی برای مدیریت اشیاء Azure AD استفاده می شود. این حساب همچنین با یک رمز عبور پیچیده طولانی ایجاد میشود و به طور پیشفرض (در صورت استفاده از تنظیمات سریع) با پیشوند Sync_[ServerName]. به این کاربر نقش حسابهای همگامسازی دایرکتوری اختصاص داده شده است (مجوزهای دقیق این نقش را ببینید اینجا). در نسخههای قدیمیتر، این حساب ممکن است به نقش مدیر جهانی اختصاص داده شود.

شکل 3. مثالی از حساب Azure AD Connector

شکل 3. مثالی از حساب Azure AD Connectorموجودات دیگری در اینجا وجود دارند که ایجاد شده اند اما کمتر مرتبط با این موضوع است.

استخراج اعتبارنامه

دو هفته قبل از استقرار باجافزار، عوامل تهدید با استفاده از اعتبارنامههای به خطر افتاده برای دسترسی به دستگاه Azure AD Connect مشاهده شدند. سپس، آنها یک تونل SSH را برای یک دستگاه کنترل شده توسط مهاجم راه اندازی کردند. در یک دستگاه به خطر افتاده جداگانه که توسط مهاجم کنترل می شود، شواهد حاکی از شبیه سازی ابزار AADInternals است. یکی از عملکردهای موجود در کتابخانه این ابزار Get-AADIntSyncCredentials است.، که به هر مدیر محلی در دستگاهی که Azure AD Connect در آن نصب شده است اجازه میدهد تا اعتبار متن ساده حساب Azure AD Connector و حساب AD DS Connector را استخراج کند.

مدتی قبل از استقرار باجافزار، ما احراز هویت را از یک آدرس IP مهاجم شناخته شده در حساب ابری Azure AD Connector مشاهده کردیم. بررسی این ورود نشان داد که عاملان تهدید میتوانند در اولین تلاش بدون حدس زدن یا تغییر رمز عبور به حساب کاربری دسترسی پیدا کنند، که نشان میدهد بازیگران رمز عبور این حساب را در اختیار دارند. حساب Azure AD Connector با احراز هویت تک عاملی پیکربندی شده است، که دسترسی مهاجم و افزایش امتیازات را آسانتر میکند.

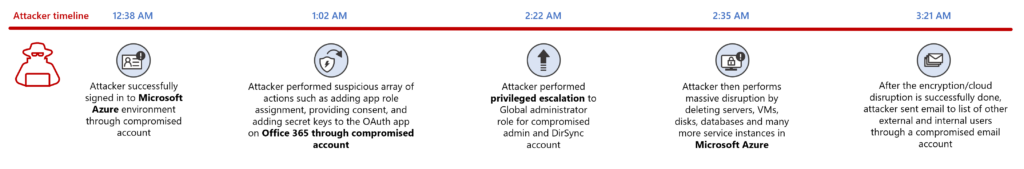

اثر مخرب ابر

در روز حمله باجافزار، عوامل تهدید با استفاده از دو حساب ممتاز، چندین عمل را در فضای ابری انجام دادند. اولین حساب، حساب Azure AD Connector به خطر افتاده بود، که دارای مجوزهای Global Administrator بود، زیرا برای یک راه حل قدیمی (DirSync) راه اندازی شده بود. برای حساب دوم، که دارای مجوزهای Global Administrator نیز بود، عوامل تهدید از RDP برای دسترسی به حساب استفاده کردند. حتی با وجود اینکه این حساب دارای MFA بود، عوامل تهدید از طریق RDP به آن دسترسی داشتند، که یک جلسه باز است که از مسدود کردن فعالیتهای آنها توسط MFA طفره میرود.

شکل 4. چرخش به ابر

شکل 4. چرخش به ابرحذف منبع انبوه Azure

در همان روز، یک ورود موفقیت آمیز به محیط Microsoft Azure مشاهده شد. بازیگران تهدید از طریق مدیریت هویت ممتاز Azure (PIM) درخواست مجوز Global Administrator کردند. دسترسی و افزایش برای دریافت مجوزهای مدیریت هدف گروه ها و اشتراک های Azure. حساب Azure AD Connector و حساب مدیر در معرض خطر سپس برای انجام تخریب قابل توجه محیط Azure مورد استفاده قرار گرفتند – در عرض چند ساعت مزارع سرور، ماشینهای مجازی، حسابهای ذخیرهسازی و شبکههای مجازی حذف شدند. ما ارزیابی میکنیم که هدف مهاجم ایجاد از دست دادن دادهها و انکار سرویس (DoS) سرویسهای هدف بوده است.

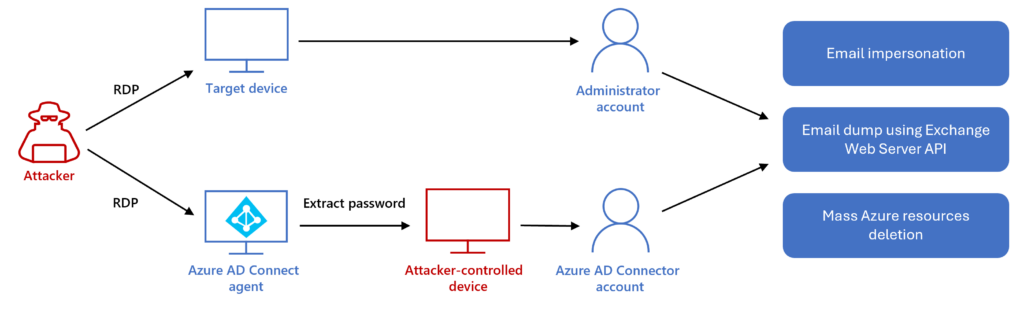

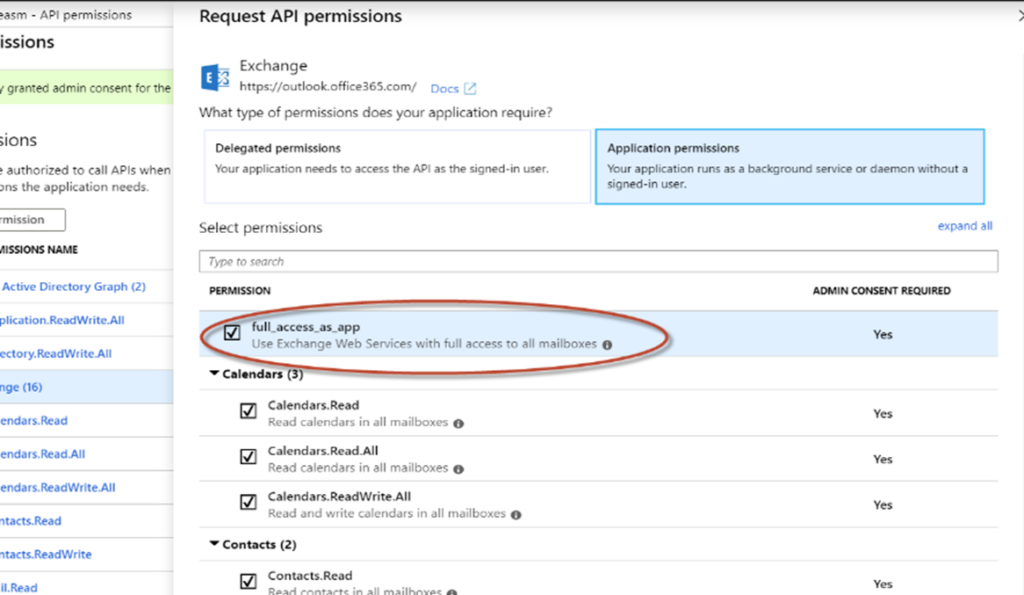

سوءاستفاده از API سرور وب تبادل

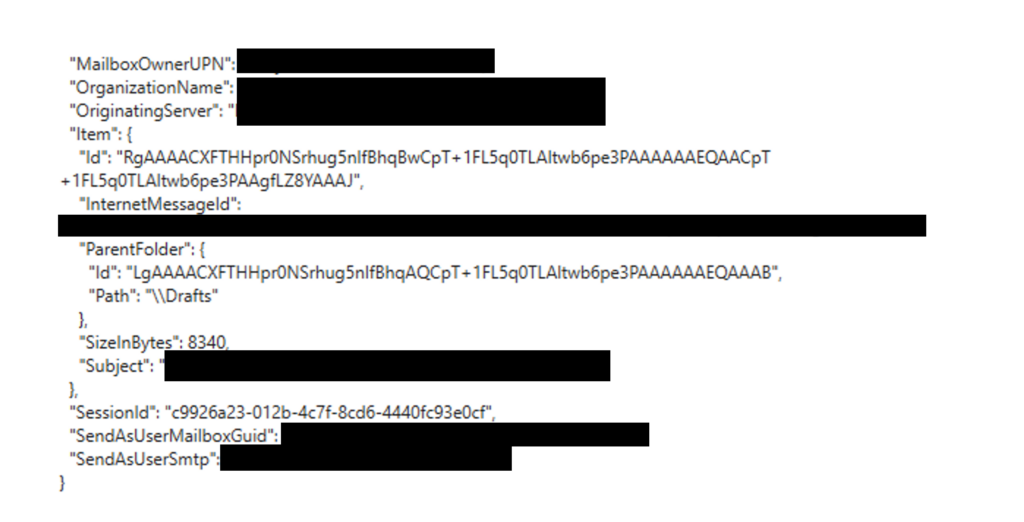

بازیگران در ادامه یک برنامه OAuth قانونی موجود را با مجوز full_access_as_app و رضایت سرپرست ارائه کردند، که به عوامل تهدید از طریق سرویسهای وب Exchange دسترسی کامل به صندوقهای پستی داده شد.

با امتیازات سرپرست ابری بهدستآمده، عوامل تهدید برنامه OAuth را با گواهیهایی برای انجام فعالیتهای مخرب بهروزرسانی کردند. سپس میتوان از این اعتبارنامههای جدید اضافه شده برای صدور توکنهای دسترسی و احراز هویت از طرف برنامه برای دسترسی به منابع ابری استفاده کرد.

سپس عوامل تهدید را مشاهده کردیم که از مجوزهای این برنامه برای انجام GetItem روی بسیاری از صندوقهای پستی در محیط هدف. آنها همچنین هزاران فعالیت جستجو را انجام دادند، که ما گمان می کنیم تلاش هایی برای تخلیه صندوق های پستی و/یا جستجوی داده های حساس در آنها بوده است.

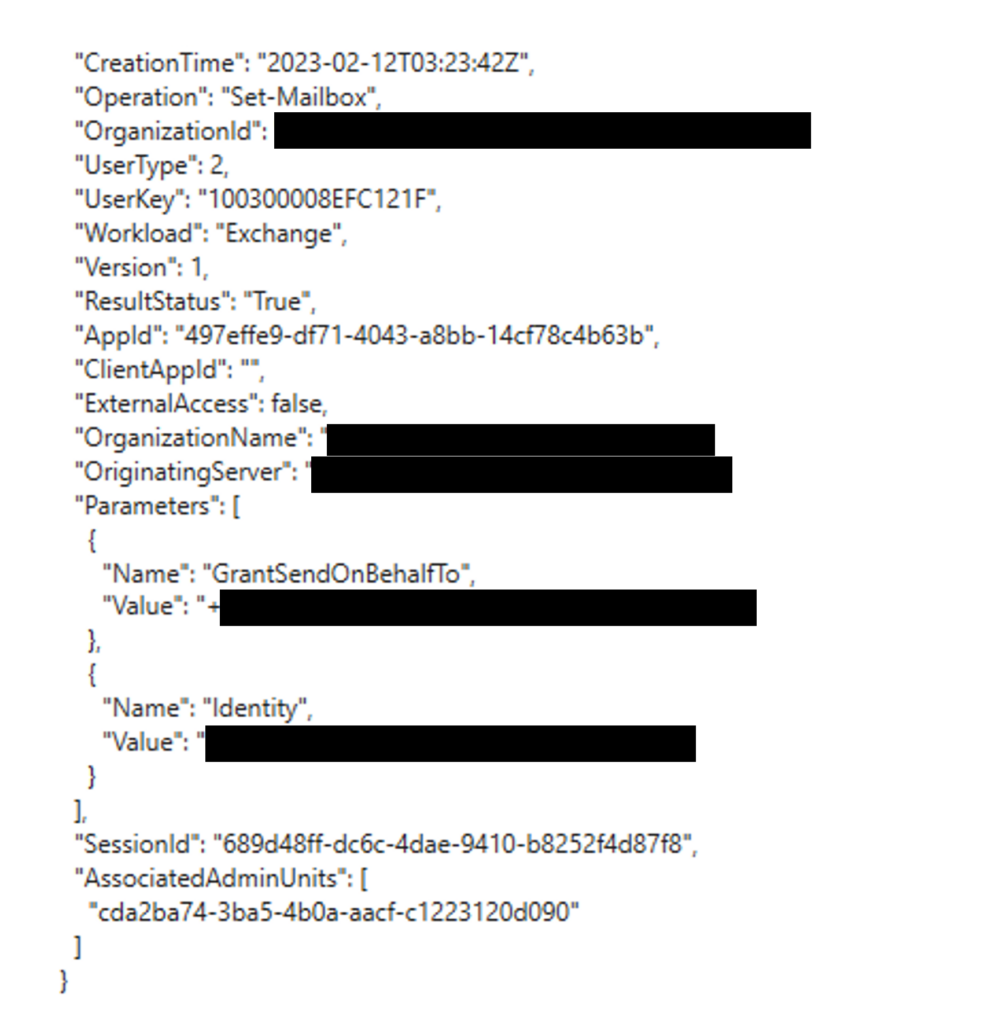

جعل هویت ایمیل

بازیگران تهدید از حساب سرپرست در معرض خطر استفاده کردند تا با استفاده از Set-Mailbox مجوزهای ارسال از طرف را به حساب Azure AD Connector از طریق صندوق پستی یک کارمند رده بالا اعطا کنند. > PowerShell cmdlet.

سپس ایمیلها به صورت داخلی و خارجی ایجاد و ارسال شدند.

خط زمانی زیر توالی رویدادها را خلاصه می کند:

شکل 8. جدول زمانی جریان حمله ابری

شکل 8. جدول زمانی جریان حمله ابریکاهش حملات مخرب

تکنیکهای مورد استفاده بازیگران و شرح دادهشده در این وبلاگ را میتوان با اتخاذ اقدامات امنیتی زیر کاهش داد:

توصیه هایی برای ایمن سازی محیط اولیه شما

توصیه هایی برای ایمن سازی محیط Azure AD شما

- فعال کردن خطمشیهای دسترسی مشروط – خطمشیهای دسترسی مشروط ارزیابی و اجرا میشوند کاربر تلاش میکند وارد سیستم شود. سازمانها میتوانند با فعال کردن خطمشیهایی مانند انطباق دستگاه یا الزامات آدرس IP مطمئن، از خود در برابر حملاتی که از اعتبارنامههای سرقت شده استفاده میکنند محافظت کنند.

- فعال کردن ارزیابی دسترسی پیوسته – ارزیابی دسترسی پیوسته ( CAE) هنگامی که تغییرات در شرایط کاربر خطراتی را ایجاد می کند، مانند زمانی که کاربر خاتمه می یابد یا به مکان غیرقابل اعتماد منتقل می شود، دسترسی را در زمان واقعی لغو می کند.

- جستجوی گزارشهای حسابرسی یکپارچه برای عملیات SendAs برای شناسایی و ردیابی ایمیلهای ارسال شده از طرف صندوق پستی کاربر.

- مراحل و توصیه های بیشتر برای مدیریت، طراحی و ایمن سازی محیط AD Azure خود را می توانید با مراجعه به بهترین شیوه های امنیتی مدیریت هویت و کنترل دسترسی Azure.

تشخیص

Microsoft 365 Defender

هشدارهای زیر در Microsoft 365 Defender می توانند برای شناسایی موارد مشکوک استفاده شوند عملیات در Azure مربوط به فعالیت های مهاجم شرح داده شده در این وبلاگ، از جمله فعالیت های مخرب:

- دسترسی به ارتفاع توسط کاربر خطرناک

- حذف های مشکوک منبع Azure

- افزودن مشکوک یک نقش برنامه مرتبط با Exchange

علاوه بر این، هشدار زیر میتواند به شناسایی حسابهای به خطر افتاده Azure AD Connect کمک کند:

- فعالیتهای غیرمعمول توسط حساب همگامسازی Azure AD Connect

Microsoft Defender for Cloud Apps

برای Microsoft Defender for Cloud Apps با فعال اتصال Azure، میتوان از هشدارهای زیر استفاده کرد. برای شناسایی عملیات مخرب در Azure:

- چندین فعالیت حذف فضای ذخیره سازی

- حذف چند فعالیت VM

محافظت هویت AD Azure

هشدارهای با شدت متوسط و بالا را برای حسابهای دارای امتیاز بالا نظارت کنید زیرا میتوانند نشان دهنده فعالیت مخرب باشند. به عنوان مثال:

- ویژگیهای ورود به سیستم ناآشنا

جزئیات هشدارهای Azure AD Identity Protection را اینجا بیابید .

Microsoft Defender for Identity

هشدارهای Microsoft Defender for Identity زیر می توانند فعالیت تهدید مرتبط را نشان دهند:

- افزودن های مشکوک به گروه های حساس

برای حسابهای مرتبط با پیکربندی Honeytoken، هشدار زیر میتواند فعالیت مخرب را نشان دهد:

آنتی ویروس Microsoft Defender

Microsoft Defender Antivirus تلاش برای بهره برداری و فعالیت های پس از بهره برداری و محموله ها را شناسایی می کند. برای پوشش ابزارها و تکنیک های مهاجم که به سرعت در حال تکامل هستند، حفاظت ارائه شده توسط ابر را روشن کنید. حفاظتهای یادگیری ماشین مبتنی بر ابر بیشتر تهدیدات جدید و ناشناخته را مسدود میکنند. به لیست نام های شناسایی مربوط به بهره برداری از آسیب پذیری های Log4j 2. شناساییهای IOC فهرستشده در بالا در زیر فهرست شدهاند:

- درپشتی:PHP/Remoteshell.V

- HackTool:Win32/LSADump

- VirTool:Win32/RemoteExec

- تروجان:PowerShell/Downloader.SB

- تروجان:Win32/Nibtse.G!tsk

- درپشتی:ASP/Shellman.SA

- باج: Win64/DarkBit

- VirTool:Win32/AtExecCommand

Microsoft Defender برای Endpoint

هشدارهای Microsoft Defender for Endpoint با عناوین زیر میتوانند وجود احتمالی شاخصهای سازش فهرست شده در زیر را نشان دهند.

- فعالیت بازیگر مرکوری شناسایی شد

- بازیگر تهدید نوظهور DEV-1084 مرتبط با باج افزار شناسایی شد

کاهش سطح حمله

مشتریان Microsoft Defender برای Endpoint میتوانند قانون کاهش سطح حمله زیر را برای مسدود کردن یا بازرسی برخی از فعالیتهای مشاهدهشده مرتبط با این تهدید روشن کنند:

- اجرای فایلهای اجرایی را مسدود کنید، مگر اینکه معیارهای شیوع، سن یا فهرست قابل اعتماد را داشته باشند.

- دسترسی به پوشه کنترل شده و پوشه ها را به لیست پوشه های محافظت شده اضافه کنید تا از تغییر یا رمزگذاری فایل ها توسط باج افزار جلوگیری کنید. دسترسی به پوشه کنترل شده را روی فعال تنظیم کنید.

تشخیص بهره برداری Log4j 2

هشدارهایی که نشاندهنده فعالیت تهدید مرتبط با بهرهبرداری از Log4j 2 هستند باید فورا بررسی و اصلاح شوند. برای آشنایی با این آسیبپذیری و فهرستی از Microsoft Defender برای هشدارهای نقطه پایانی که می تواند نشان دهنده تلاش های بهره برداری و بهره برداری باشد.

تشخیص فعالیت پس از بهره برداری

Alerts with the following titles may indicate post-exploitation threat activity related to MERCURY activity described in this blog and should be immediately investigated and remediated. These alerts are supported on both Windows and Linux platforms:

Any alert title related to web shell threats, for example:

- ‘WebShell’ backdoor was prevented on an IIS Web server

Any alert title that mentions the DarkBit ransomware threat or DEV-1084, for example:

- ‘DarkBit’ ransomware was blocked

- ‘DarkBit’ ransomware was detected

- ‘DarkBit’ ransomware was prevented

- Ransomware-linked emerging threat actor DEV-1084 detected

Any alert title that mentions suspicious scheduled task creation or execution, for example:

- Suspicious scheduled task

Any alert title that mentions suspected tunneling activity, for example:

- Suspicious SSH tunneling activity

Any alert title that mentions suspected tampering activity, for example:

- Suspicious Microsoft Defender Antivirus exclusion

- Microsoft Defender Antivirus tampering

Any alert title that mentions PowerShell, for example:

- Suspicious process executed PowerShell command

- A malicious PowerShell Cmdlet was invoked on the machine

- Suspicious PowerShell command line

- Suspicious PowerShell download or encoded command execution

- Suspicious remote PowerShell execution

Any alert title related to suspicious remote activity, for example:

- Suspicious RDP session

- An active ‘RemoteExec’ malware was blocked

- Suspicious service registration

Any alert related to persistence:

- Anomaly detected in ASEP registry

- User account created under suspicious circumstances

Any alert title that mentions credential dumping activity or tools, for example:

- Malicious credential theft tool execution detected

- Credential dumping activity observed

- Mimikatz credential theft tool

- ‘DumpLsass’ malware was blocked on a Microsoft SQL server

Microsoft Defender Vulnerability Management

In addition to the mitigations above being presented and managed through Microsoft Defender Vulnerability Management, Microsoft 365 Defender customers can use threat and vulnerability management to identify and remediate devices that are vulnerable to Log4j 2 exploitation. More comprehensive guidance on this capability can be found on this blog: Guidance for preventing, detecting, and hunting for exploitation of the Log4j 2 vulnerability.

Advanced hunting queries

Microsoft 365 Defender

To locate related activity, Microsoft 365 Defender customers can run the following advanced hunting queries:

// Advanced Hunting Query to surface potential Mercury PowerShell script backdoor installation

DeviceFileEvents | where InitiatingProcessFileName =~ "powershell.exe" | where FolderPath in~ (@"c:programdatadb.ps1", @"c:programdatadb.sqlite") | summarize min(Timestamp), max(Timestamp) by DeviceId, SHA256, InitiatingProcessParentFileName DeviceProcessEvents | where InitiatingProcessFileName =~ "powershell.exe" | where InitiatingProcessCommandLine has_cs "-EP BYPASS -NoP -W h" | summarize makeset(ProcessCommandLine), min(Timestamp), max(Timestamp) by DeviceId

// Advanced Hunting Query to surface potential Mercury PowerShell script backdoor initiating commands

DeviceProcessEvents | where InitiatingProcessFileName =~ "powershell.exe" | where InitiatingProcessCommandLine contains_cs @"c:programdatadb.ps1" | summarize makeset(ProcessCommandLine), min(Timestamp), max(Timestamp) by DeviceId

//Advanced Hunting Query for Azure resource deletion activity

let PrivEscalation = CloudAppEvents | where Application == "Microsoft Azure" | where ActionType == "ElevateAccess Microsoft.Authorization" | where ActivityObjects has "Azure Subscription" and ActivityObjects has "Azure Resource Group" | extend PrivEscalationTime = Timestamp | project AccountObjectId, PrivEscalationTime ,ActionType; CloudAppEvents | join kind = inner PrivEscalation on AccountObjectId | extend DeletionTime = Timestamp | where (DeletionTime - PrivEscalationTime)//AHQ used to detect attacker abusing OAuth application during the attack

CloudAppEvents | where Application == "Office 365" | where ActionType == "Consent to application." | where RawEventData.ResultStatus =~ "success" | extend UserId = tostring(RawEventData.UserId) | mv-expand AdminConsent = RawEventData.ModifiedProperties | where AdminConsent.Name == "ConsentContext.IsAdminConsent" and AdminConsent.NewValue == "True" | project ConsentTimestamp =Timestamp, UserId, AccountObjectId, ReportId, ActionType | join kind = leftouter (CloudAppEvents | where Application == "Office 365" | where ActionType == "Add app role assignment to service principal." | extend PermissionAddedTo = tostring(RawEventData.Target[3].ID) | extend FullAccessPermission = RawEventData.ModifiedProperties | extend OuthAppName = tostring(FullAccessPermission[6].NewValue) // Find app name | extend OAuthApplicationId = tostring(FullAccessPermission[7].NewValue) // Find appId | extend AppRoleValue = tostring(FullAccessPermission[1].NewValue) // Permission Level | where AppRoleValue == "full_access_as_app" | project PermissionTime=Timestamp, InitiatingUser=AccountDisplayName, OuthAppName, OAuthApplicationId, AppRoleValue, AccountObjectId, FullAccessPermission ) on AccountObjectIdMicrosoft Sentinel

Microsoft Sentinel has a range of detection and threat hunting content that customers can use to detect the post exploitation activity detailed in this blog in addition to Microsoft Defender detections list above.

Microsoft Sentinel customers can use the TI Mapping analytic (a series of analytics all prefixed with “TI map”) to automatically match the indicators mentioned in this blog post with data in their workspace. If the TI Map analytics are not currently deployed, customers can install the Threat Intelligence solution from the Microsoft Sentinel Content Hub to have the analytics rule deployed in their Sentinel workspace. More details on the Content Hub can be found here: https://learn.microsoft.com/azure/sentinel/sentinel-solutions-deploy

Indicators of compromise (IOCs)

The below list provides IOCs observed during our investigation. We encourage our customers to investigate these indicators in their environments and implement detections and protections to identify past related activity and prevent future attacks against their systems.

Indicator Type Description 9107be160f7b639d68fe3670de58ed254d81de6aec9a41ad58d91aa814a247ff DEV-1084 ransom payload 8thCurse.exe 80bd00c0f6d5e39b542ee6e9b67b1eef97b2dbc6ec6cae87bf5148f1cf18c260 DEV-1084 batch script 8dd9773c24703e803903e7a5faa088c2df9a4b509549e768f29276ef86ef96ae DEV-1084 batch script 486eb80171c086f4d184423ed7e79303ad7276834e5e5529b199f8ae5fc661f2 DEV-1084 batch script f1edff0fb16a64ac5a2ce64579d0d76920c37a0fd183d4c19219ca990f50effc DEV-1084 batch script 887ae654d69ac5ccb8835e565a449d7716d6c4747dc2fbff1f59f11723244202 DEV-1084 batch script 3fba459d589cd513d2478fb4ae7c4efd6aa09e62bc3ff249a19f9a233e922061 DEV-1084 batch script 0dde13e3cd2dcda522eeb565b6374c97b3ed4aa6b8ed9ff9b6224ea97bf2a584 DEV-1084 batch script afd16b9ad57eb9c26c8ae347c379c8e2b82361c7bdff5b189659674d5614854c DEV-1084 batch script 3e59d36faf2d5e6edf1d881e2043a46055c63b7c68cc08d44cc7fc1b364157eb DEV-1084 batch script 786bd97172ec0cef88f6ea08e3cb482fd15cf28ab22d37792e3a86fa3c27c975 DEV-1084 batch script 36c71ce7cd38733eb66f32a8c56acd635680197f01585c5a2a846cc3cb0a8fe2 DEV-1084 batch script 016967de76382c674b3a1cb912eb85ff642b2ebfe4e107fc576065f172c6ef80 DEV-1084 batch script 3059844c102595172bb7f644c9a70d77a198a11f1e84539792408b1f19954e18 DEV-1084 batch script 194.61.121[.]86 Command and control hxxps://pairing[.]rport[.]io/qMLc2Wx Download Rport software from it 141.95.22[.]153 Command and control 193.200[.]16.3 Command and control 192.52.166[.]191 Command and control 45.56.162[.]111 Command and control 104.194.222[.]219 Command and control 192.169.6[.]88 Command and control 192.52.167[.]209 Command and control webstore4tech[.]uaenorth.cloudapp.azure[.]com Command and control vatacloud[.]com Actor-owned Rport domain 146.70.106[.]89 DEV-1084 operators were observed sending threatening emails to the victim after the attack from 146.70.106[.]89, an IP address previously linked to MERCURY b9cf785b81778e2b805752c7b839737416e3af54f64f1e40e008142e382df0c4 Rport Legit remote access tool rport.exe ab179112caadaf138241c43c4a4dccc2e3c67aeb96a151e432cfbafa18a4b436 Customized Ligolo tunneling tool 46.249.35[.]243 Command and control 45.86.230[.]20 Command and control 6485a68ba1d335d16a1d158976e0cbfad7ab15b51de00c381d240e8b0c479f77 db.ps1 Customized Script Backdoor b155c5b3a8f4c89ba74c5c5c03d029e4202510d0cbb5e152995ab91e6809bcd7 db.sqlite Customized Obfuscated Script Backdoor NOTE: These indicators should not be considered exhaustive for this observed activity.

Microsoft Defender Threat Intelligence

Community members and customers can find summary information and all IOCs from this blog post in the linked Microsoft Defender Threat Intelligence article.

References

پیشنهاد میکنیم از دیگر نوشته ها دیدن کنید.